Защита информации в информационных сетях стала актуальной с развитием интернета. Гаджеты передают данные с участием пользователя и без него. С информатизацией общества все больше внимания уделяется защите персональных данных и противостоянию кибератакам.

Персональные данные

Согласно ФЗ №152 под персональными данными понимаются сведения, прямо или косвенно относящиеся к физическому лицу. При этом пароли от личных кабинетов не являются такими данными, поскольку они не определяют личность пользователя. К подобным сведениям также относится поведение человека в сети (используемые сайты, соцсети, мессенджеры).

Под обработкой персональных данных понимается любая операция, связанная со сбором, систематизацией, накоплением, хранением информации.

Согласно российскому законодательству персональные данные пользователей РФ должны храниться в пределах страны.

Невозможно полностью ограничить попадание персональных данных в интернет. Но можно соблюдать некоторые правила, чтобы свести его к минимуму:

- Надежные пароли. Если сайт надежно шифрует информацию, мошенникам при краже сведений будет сложнее их взломать. Если на сервисе произошла утечка, нужно сразу сменить пароль.

- Ограничение использования Во многих браузерах можно управлять файлами cookie.

- Удаление вредоносных приложений. Нужно скачивать программы только из проверенных источников, использовать качественный антивирус.

Главное правило — стараться оставлять самостоятельно как можно меньше сведений о себе в интернете. Это поможет не допустить кражи данных и их несанкционированного использования.

Для чего нужна защита информации в интернете

По статистике, кибератакам подвергается каждая третья мелкая организация и каждая шестая крупная. Меньше 50% компаний стремятся обезопасить информацию в интернете, и лишь немногие из них регулярно занимаются обновлением системы безопасности. В результате это оборачивается серьезными материальными проблемами.

В защите данных нуждаются все компании, которые хранят и обрабатывают информацию. Чем больше используется IT-технологий в организации, тем больше внимания нужно уделять виртуальной безопасности. Мероприятия по защите информации в интернете должны организовываться регулярно и быть обязательной частью стратегии компании.

Решить проблему поможет внедрение корпоративной политики, призванной минимизировать риски и предотвратить финансовый ущерб. Целью мероприятия является защита всех данных, связанных с деятельностью компании.

Опасности, подстерегающие в сети

Internet — находка для мошенника. Злоумышленнику созданы все условия: анонимность, скрытие сведений о себе, доверчивые пользователи.

Примеры мошеннических схем:

Мы собрали для вас лучшие проекты, которые сначала помогут вам заработать, а только потом вы можете их отблагодарить. Например телеграм канал «Торговец». Читайте отзывы и не попадайтесь на мошенников!

Читать обзор и отзывы

Читать обзор и отзывы- Нигерийские письма. Подобная афера проворачивается следующим образом. Мошенника находят адреса пользователей, на почту им приходит письмо якобы от высокопоставленного лица в Нигерии, который просит помочь в снятии денег со счета. В случае согласия жертвы ей присылают соответствующие документы, подкрепленные печатями. Под действием психологического давления гражданину предлагают посетить страну для тайной встречи, где человек в лучшем случае становится заложником и должен выполнять требования злоумышленников.

- Мошенничество в электронных кошельках. Пользователю приходит сообщение о том, что в сети есть кошельки, перечислив деньги на которые, можно удвоить вложенную сумму. Естественно, никаких денег жертва не получает.

- Фишинг. Термин связан с тем, что гражданам приходят сообщения якобы от банков, кредитных организаций, онлайн-магазинов, фирм, вызывающих доверие. Клиент переходит по ссылке в письме на поддельные сайты, правдоподобно и хорошо оформленные, и невольно оставляет номера своих карт, пароли и другие личные сведения, которые оперативно перехватывают злоумышленники.

- Фарминг. Способ мошенничества, предусматривающий автоматический переброс пользователя на поддельные сайты, когда они стараются зайти на официальный сервис. Люди становятся жертвами фарминга по причине уязвимости браузера.

В сети пользователей подстерегает множество опасностей, и нужно быть предельно внимательным и аккуратным. Собственная халатность приводит к краже личных данных и их использованию злоумышленниками.

Зачем нужен злоумышленникам доступ к компьютеру пользователя

Мошенники зарабатывают большие деньги на установке на ПК других пользователей вредоносного программного обеспечения. Подобные операции часто оплачиваются с комиссионными. Такой же принцип действует и в браузерах, создающих доход от открытия разных вредоносных ссылок.

Каждый зараженный ПО компьютер приносит деньги злоумышленникам сам по себе. Руткиты помогают мошенникам держать ПК жертв под контролем. Такой вид мошенничества сегодня процветает. К сожалению, пользователь не всегда сразу замечает изменения в поведении и содержании компьютера. Нередко установленные вредоносные программы длительное время остаются не обнаруженными.

Такие кибератаки ведут к хищению паролей, данных банковских карт.

Нормативная база информационной безопасности

Законы в области сетевой безопасности разрабатываются для установки правил поведения субъектов информационных отношений и определения ответственности за их нарушение.

Нормативная база объединяет Федеральные законы, президентские указы, правительственные постановления. Основной нормативный документ, на который стоит опираться — Конституция РФ.

Согласно 23 статье гражданину гарантируется тайна переписки. Этим же документом дается право свободно искать, получать, передавать и распространять информацию.

Другие законы, обеспечивающие защиту информации в интернете:

- «О государственной тайне»;

- «Об информации, информатизации и защите информации».

Документами, регламентирующими ответственность за то, что данные законы нарушаются, являются Уголовный и Административный кодексы.

Проблемы и риски информационной безопасности

Источники, откуда может исходить опасность для данных пользователя:

- Антропогенные. Предусматривают действия конкретного субъекта. Источники могут быть внешними. Это значит, что стороннее лицо подвергло опасности чьи-то данные. Внутренние источники связаны с действиями сотрудника.

- Техногенные — сбой ПО, технического объекта. Причинами являются ошибки, неполадки, устаревание систем и оборудования.

Причины, вызывающие утечку данных:

- перехват;

- модификация;

- фальсификация;

- незаконное подключение;

- введение новых паролей;

- некорректное хранение архивов;

- недостатки ПО.

Недопущение и учет данных факторов поможет обезопасить себя и личную информацию.

Защита компьютера пользователя

Чтобы не стать жертвой мошенников, рекомендуется ознакомиться с простыми правилами:

- Надежные пароли. Не нужно задавать слишком простые пароли вроде 12345 или qwerty. Сейчас разработано множество программ, которые умеют вычислять пароли подбором. Если мошенник знает человека, то подобрать данные для входа не так сложно. Для безопасности своего ПК рекомендуется придумывать пароли с использованием больших и маленьких букв, цифр и символов.

- Шифрование данных. В этом случае доступ предоставляется только с использованием ключа. Подходит также для безопасности отдельных файлов и папок. Для этого они переносятся в запароленный архив zip или rar.

- Антивирус. Чтобы получить доступ к чужому компьютеру, злоумышленники используют вирусы. Во избежание взлома рекомендуется устанавливать антивирусные программы и регулярно обновлять их.

- Протокол HTTPS. Не допускает перехвата данных. Но нужно, чтобы сервер поддерживал эту технологию. Использование в одностороннем порядке невозможно.

- Защита беспроводной сети. Если к wi-fi не ограничен доступ, это привлечет мошенников. Во избежание кражи данных рекомендуется выбрать метод шифрования данных WPA/WPA2 и придумать сложный пароль.

- Родительский контроль. Удобен, если интернетом пользуются дети. Для ребенка можно создать отдельную учетную запись с ограниченным доступом к сайтам.

К сожалению, несмотря на большое количество способов, они по-своему уязвимы. Поэтому рекомендуется использовать сразу несколько вариантов в комплексе.

Способы защиты информации

Для безопасности личных данных при использовании сети интернет рекомендуется не впадать в крайности, а следовать простым советам:

- Антивирус. По стандарту это самая распространенная мера безопасности. Программа обнаруживает вредоносное ПО, шпионские ссылки, фишинговые сайты и подозрительный трафик. Антивирус спасает от угроз, которые атакуют компьютер, но не защищает от действий клиента на сервисах.

- VPN — сеть, скрывающая ip. Для обхождения блокировки сайта или обеспечения анонимности рекомендуется использовать данную программу. VPN оберегает от кражи информации, шифрует ее, скрывает личные данные.

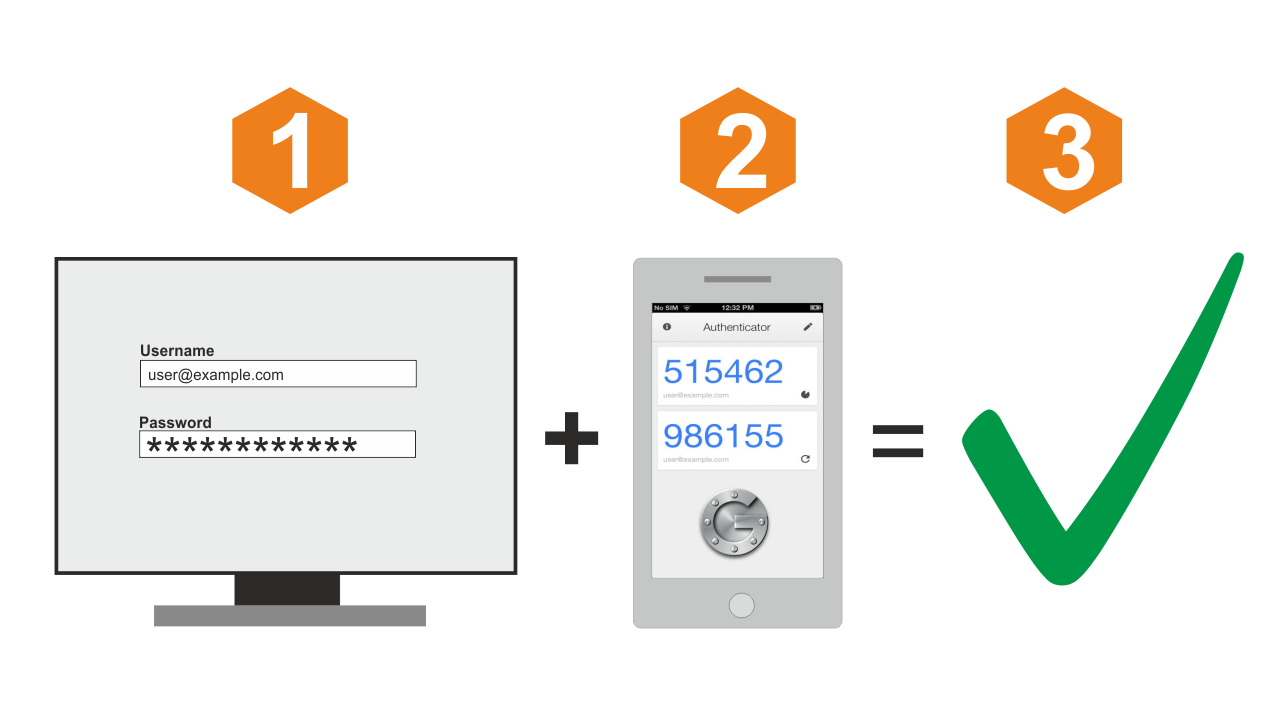

- Двухфакторная аутентификация. Для авторизации на сайте придется ввести два доказательства того, что аккаунт принадлежит пользователю. Обычно это пароль и смс-код на телефон. Если мошенник получил доступ к паролю, взломать аккаунт у него не получится.

- Внимательность и осторожность с почтой. Не рекомендуется открывать письма от неизвестных источников и переходить по сомнительным ссылкам.

- Регулярное обновление программного обеспечения. Разработчики ПО постоянно мониторят методы взлома сайтов мошенниками. На основе полученных данных создается программное обеспечение, которое снижает риски хищения личных сведений. Поэтому рекомендуется регулярно обновлять ПО.

Технологии защиты информации в сетях помогут обезопасить себя от хищения злоумышленниками личных данных.

Классификация средств защиты информации

Средства защиты информации делятся на две большие группы:

- нормативные;

- технические.

Каждая из них подразделяется еще на несколько способов.

К нормативным средствам относятся:

- законодательные;

- административные;

- морально-этические.

На законодательную защиту влияет государство, регулируется конвенциями, декларациями. Административные мероприятия объединяют организационно-правовые и организационно-технические действия, исключающие угрозу личной информации.

Морально-этические меры подразумевают сложившиеся среди людей социальные нормы. В обществе формируется мнение, что кража личных сведений — это нарушение правил поведения.

К техническим средствам относятся:

- физические;

- аппаратные;

- программные;

- криптографические.

Физические средства включают электрические, электронные механизмы, работающие вне зависимости от информационной системы и препятствующие ее работе (экраны, жалюзи, замки).

К аппаратным относятся оптические, лазерные приборы, встраиваемые в информационные системы (генератор шума, сетевой фильтр).

К программным средствам относятся DLP- и SIEM-системы.

Криптографические — внедряются для безопасной передачи по корпоративной, локальной или глобальной сети.

Аппаратные средства защиты информации

К технологиям защиты информации в интернете относятся аппараты, пресекающие несанкционированный доступ и утечку информации. Аппаратные методы решают следующие задачи:

- поиск каналов, ворующих данные;

- определение места утечки;

- поиск средств промышленного шпионажа;

- пресечение нелегального доступа к информации.

Аппаратные средства защиты делятся на несколько групп:

- обнаружения;

- поиска;

- противодействия.

К таким телекоммуникационным приборам относятся генераторы шума, сетевые фильтры. Преимущества заключаются в надежности, устойчивости к изменениям. Среди недостатков отмечаются габаритность и цена.

Наиболее эффективные методы программных средств

Чтобы обеспечить конфиденциальность информации, граждане пользуются услугами криптографов, шифровщиков. Для разработки зашифрованных данных используется алгоритм или реализующий его прибор. Шифрованием управляет код ключа.

Методы программных средств:

- подстановка — однопетлевая и многопетлевая;

- перестановка — простая и усложненная;

- гаммирование — смешивание.

В случае подстановки вместо обычно алфавита используется альтернативный. Это самый простой способ. Перестановка — наиболее защищенный вариант, поскольку в основе шифра использованы цифровые ключи и эквиваленты. Гаммирование — самый надежный и безопасный способ. Здесь проводится серьезная криптографическая работа.

Если пользователь желает обезопасить себя от подмены информации, рекомендуется пользоваться электронной цифровой подписью. Для шифровки данного сообщения применяется закрытый ключ.

Также есть смысл проводить аутентификацию, в ходе которой устанавливается подлинность пользователя. Для этого применяются дополнительные одноразовые пароли, секретные вопросы.

Организационные средства защиты

Метод объединяет совокупность мероприятий по организации инструктажа работников, обеспечению программного обслуживания, назначению сотрудников, ответственных за определенный прибор.

Организационные средства защиты информации в компьютерных сетях делятся на три группы:

- ограниченность доступа — замкнутость вокруг охраняемого объекта (недопущение доступа посторонних людей к ПК, ПО);

- разграничение — деление информации на несколько составляющих и допуск к ней в соответствии с обязанностями сотрудника;

- контроль — проверка субъекта перед доступом и обязательное фиксирование факта проникновения в систему.

Разработка комплекса организационных методов защиты информации ложится на плечи службы безопасности организации.

Преимущества метода заключаются в решении разных проблем, простоте использования и внедрения, оперативной реакции на несанкционированные действия в сети, неограниченные возможности для совершенствования. Среди недостатков отмечается зависимость от принципов и организации работы в конкретной компании.

Безопасное использование публичного Wi-Fi

Используя открытую, общедоступную сеть вайфай, можно запросто подхватить вредоносное ПО или потерять личные данные.

Перед тем как подключиться к открытой точке доступа, пользователю придется пройти стандартную процедуру регистрации. Обычно нужно ввести электронную почту или номер телефона в обмен на интернет. Перед этим открывается соглашение, которое нужно внимательно прочитать, чтобы удостовериться, что провайдер собирает личную информацию не для мошенничества. Нередко данные, которые вносятся для пользования вайфай, передаются службам и компаниям, использующим личную информацию для массовой рассылки спама.

При использовании открытой точки доступа Wi-Fi используйте безопасное соединение, о чем символизирует зеленый замочек в адресной строке.

Также для предотвращения кражи данных, взлома устройства, рекомендуется использовать программу VPN. Виртуальная частная сеть направит трафик через зашифрованные серверы и позволит защитить информацию, избавить от слежки и утечки.

Не рекомендуется скачивать и устанавливать программы из сомнительных источников. Регулярно нужно обновлять программное обеспечение и антивирус. На ПК закройте общий доступ к дискам и отдельным файлам.

Для каждого сайта рекомендуется использовать свой отдельный пароль. В случае утечки мошенник получит доступ только к одному аккаунту, а не ко всем сразу.

Каких правил следует придерживаться при пользовании интернетом?

Обо всех методах защиты себя и компьютера от хищения информации в internet:уже было сказано не раз. Для обеспечения информационной безопасности в сети интернет еще раз пройдемся по всем правилам, которых нужно придерживаться:

- Защита компьютера. Важно не забывать вовремя и регулярно обновлять программное обеспечение. Обязательное использование антивируса поможет избежать заражения ПК троянами и вредоносным ПО. Для важных файлов лучше создавать резервные копии, даже если данные будут утеряны, их можно будет восстановить. Загружая что-то из интернета, важно соблюдать осторожность и использовать для загрузки проверенные, надежные источники.

- Защита личности. Прежде чем оставлять в сети личную информацию, стоит несколько раз подумать. Внимательно разговаривайте с незнакомцами по телефону, в сети — они могут «вытащить» из вас пароли, личные данные, способствующие взлому аккаунтов.

- Не рекомендуется открывать сомнительные сообщения на почте. Лучше сразу удалить их не читая. Не стоит отвечать на спамные сообщения, а лучше установить программу автоматической фильтрации спама.

- Не стоит вестись на уловки мошенников, лучше вести диалог только с теми людьми, которых пользователь хорошо знает.

Внимательность, подозрительность — хорошие качества в использовании интернета. Они помогут не стать жертвой мошеннических действий, сохранить личные данные, не потерять важную информацию.

Как научить детей правильно пользоваться интернетом

Возраст знакомства детей с интернетом все снижает планку. В связи с тем, что всемирная сеть не всегда безопасная среда, рекомендуется сразу объяснить правила поведения в соцсетях, чтобы не подорвать психику ребенка и не сделать его невольно жертвой злоумышленников.

Если позволяют возможности, планировка квартиры, личное время, рекомендуется, чтобы компьютер стоял на виду у родителей. Это поможет немного контролировать ситуацию, вовремя реагировать на возможную опасность. Так ребенок усвоит правила пользования интернетом. Когда родитель будет уверен в нем, можно переместить ПК в детскую.

Перед тем как дети начнут общение в соцсетях, рекомендуется объяснить, что не любую информацию можно разглашать собеседникам. В сети много мошенников, которые, пользуясь детской доверчивостью и наивностью, запросто получают от них сведения о месте проживания, учебы, о родных. О правилах поведения в интернете также должны, хотя бы кратко, рассказывать учителя на уроках информатики.

Рекомендуется ограничить времяпрепровождение ребенка за компьютером. Лучше заранее договориться, когда он может пользоваться интернетом.

Привив ребенку нравственные нормы, можно будет не беспокоиться о нахождении его в сети. Желательно обсудить темы насилия, порнографии, наркомании, жестокости. Ребенок все равно узнает об этих темах. Но лучше, чтобы сами родители вовремя поговорили о том, что такое хорошо и плохо — для понимания ребенком темы в правильном ключе и нужном русле.

Когда ребенок уже подросток

С возрастом дети способны обсуждать более острые темы и насущные проблемы. В интернете подростки нередко сталкиваются с насилием, моральным давлением, религиозными фанатиками. Чтобы юношеский максимализм не взял верх, важно предостеречь ребенка от необдуманных поступков.

Прежде всего, между родителями и подростками должно быть доверие. Этот важный фактор сильно влияет на то, расскажет подросток о возникших проблемах или будет молчать, выслушает родительские советы по поводу опасностей в интернете или нет.

Важно еще в детском возрасте научить правильно распоряжаться временем и расставлять приоритеты. Это немного ограничит доступ подростка к интернету. Пусть он будет занят чем-то, у него будут интересы, помимо гаджетов: кружки, секции, встречи с друзьями.

Также рекомендуется объяснить ребенку, что не все можно выкладывать в сеть на всеобщее обозрение. Важно, чтобы подросток понимал, что некоторыми действиями в интернете он может оскорбить чувства других пользователей, оказаться объектом насмешек и травли, неадекватной реакции людей.

Защита авторского права в интернете

Защитить авторские права в сети можно посредством записи информации с сайта на диск и депонированием. Способ обеспечивает защиту данных на сервисе, предупреждая претензии к нему.

Для защиты авторских прав пользователи могут использовать опережение публикации на бумаге до его появления в сети. Также можно применять программно-технические методы, предотвращающие свободный доступ и нелегальное копирование нотариально заверенных рукописей.

Защита информации в сети интернет — большая и главная проблема. Государство активно борется и стремится предотвратить утечки данных, обезопасить граждан от действий мошенников, хакерских атак.

Но не стоит забывать, что хакеры похищают информацию путем психологической работы с людьми. Поэтому нужно следить за тем, что пользователь выкладывает в интернет, на какие сообщения отвечает и с кем общается.