С развитием технологий и скорости работы электроники, перед человечеством встала необходимость еще более быстрого и удобного способа обмена информацией. Данную нишу в полной мере смогла заполнить технология облачного хранения и обработки данных. Ведение бизнеса, хранение медиафайлов, пользовательские базы данных и обработка больших объемов информации – это лишь частные случаи, где облачные хранилища смогли улучшить и ускорить жизнь человека. Но безопасность облачных хранилищ не отошла на второй план.

Безопасность облачной системы

Главное место в безопасности электронных устройств занимает кибербезопасность, одним из разделов которой является защита облачных систем от угроз, исходящих изнутри или извне.

Важность безопасности облака

Безопасность облачных систем – один из важнейших вопросов, на детальное изучение которого ежегодно инвестируются огромные суммы денег и не менее большие трудозатраты научного и технического плана. Задача важна по причине необходимости сохранения самих данных и строго регламентированного доступа к ним.

Принципы работы системы безопасности

Как и в любой сфере информационных технологий, безопасность облака в большей степени зависит от применяемого типа шифрования данных. Доступ к протоколам, равно как возможность внесения изменений в данные и взаимодействие с ними, является главным принципом для обеспечения информационной безопасности в облачных хранилищах.

Частые проблемы безопасности облачных систем

Система облачного хранения и обработки данных – это сбалансированная структура, которая должна иметь сложный процесс взаимодействия с максимальной простотой использования. Дисбаланс системы имеет реальное выражение в виде рисков для работы и обеспечения безопасности.

Выделим основные проблемы.

Уязвимость кода и протоколов доступа:

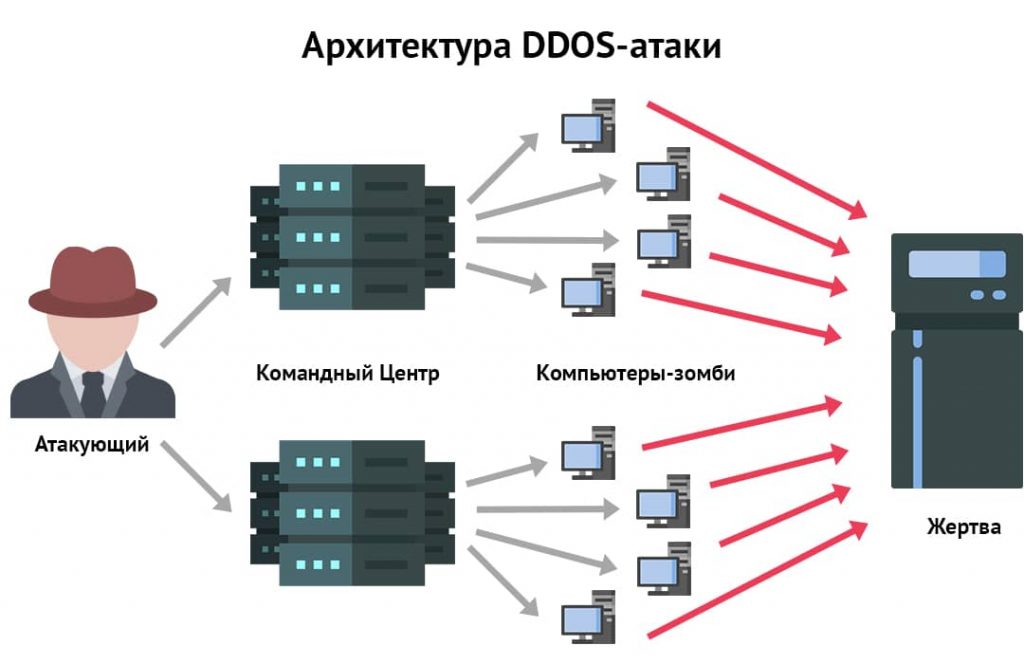

- DDos-атаки

- Безопасность как продукт общих служб

- Потенциальные риски API

Некорректное использование возможностей работы с данными:

- Ошибки резервного копирования

- Взлом аккаунтов

Человеческий фактор:

- Халатность сотрудников обслуживания

- Недостаточная осмотрительность

Намеренное ослабление защиты данных:

- Атаки с внедрением вредоносного ПО

- Системные уязвимости облака

- DDoS-атаки

Архитектура DDOS атаки

Мы собрали для вас лучшие проекты, которые сначала помогут вам заработать, а только потом вы можете их отблагодарить. Например телеграм канал «Торговец». Читайте отзывы и не попадайтесь на мошенников!

Читать обзор и отзывы

Читать обзор и отзывыБезопасность как продукт общих служб

Однако следует заметить, что к настоящему времени DDoS-атаки имеют реальную угрозу лишь для малых и средних серверов. Многие IT-гиганты предлагают надежную защиту от подобного типа атак:

- Yandex

- Лаборатория Касперского

- Avast

- Qrator

- Imperva

Это только самые крупные компании, имеющие выработанную систему защиты и большие технические возможности. Принцип основан на распределении запросов через серверы компании-защитника. Компромисс достигается именно путем распределения запросов на реальные и фиктивные, причем нагрузка сетевого трафика ложится на плечи компании, предоставляющей защиту.

Потенциальные риски API

Работа облака основана на взаимодействии пользователя со структурными и функциональными особенностями системы. API (программный интерфейс) выступают в роли связующего звена между системой и клиентом. Следовательно, структурные и функциональные уязвимости в безопасности этих подпрограмм имеют сильное влияние на корректную работу с данными.

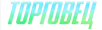

Ошибки резервного копирования

Причиной проблем в работе облачного хранилища может стать ненадлежащее резервное копирование, приводящее к потере данных. Сбой в подаче электроэнергии, физический отказ при превышении объёма потока данных или выход из строя части серверного оборудования – всё это напрямую связано с защитой информации.

Если данные вовремя не были сохранены в долговременной памяти, то сбой в работе приведет к их безвозвратной потере.

Взлом аккаунтов

Политика конфиденциальности и особенность подтверждения личности пользователя – распространенная проблема любой области информационных технологий. Облачное хранение и обработка данных – не исключение. Если злоумышленнику удается получить доступ к данным пользователя, то, чаще всего, это связано с получением личной информации, позволяющей пройти проверку подтверждения личности.

Халатность сотрудников обслуживания

К сожалению, всегда следует учитывать и человеческий фактор. Сбои в работе облачной системы могут быть вызваны намеренной или непреднамеренной халатностью самих сотрудников. Чаще всего встречаются следующие типы проблем:

- Профессиональная неграмотность сотрудников

- Халатное отношение к выполнению своих обязанностей

- Огромные объемы работы

- Нехватка квалифицированного персонала

- Недостаточная осмотрительность

Атаки с внедрением вредоносного ПО

Злоумышленники могут под видом выполнения корректного действия внедрить в код запроса задачи и небольшое ПО (программное обеспечение), которое, оказавшись внутри облака, будет осуществлять вредоносное вмешательство.

Системные уязвимости облака

Это комплекс потенциальных рисков, связанных с корректной работой сервера и хранилищ данных. Его особенностью является исключительно программная часть, так как технические особенности оборудования не могут повлиять на работоспособность. «Дыры» в программной оболочке и несоответствие протоколов безопасности – основная причина появления системных уязвимостей, реализуемая киберпреступниками.

Внедрение вредоносного ПО – лишь частный случай, нередко встречающийся в практике работы с облачными системами.

Типы инструментов безопасности облака

Для поддержания должного уровня качества информационной безопасности в облачном хранилище используются программные инструменты, исключающие или снижающие ряд факторов потенциального риска:

- Управление состоянием безопасности системы

- Основная платформа защиты рабочей нагрузки

- Брокер безопасного доступа

- Подтверждение личности и проверка доступа

- Управление правами доступа и протоколами защиты

Управление состоянием безопасности системы

Программные методы управления могут осуществляться 2 основными способами:

- Написание или изменение исходного программного кода

- Блочное взаимодействие со структурой и функциями, посредством дополнительных подпрограмм

В обоих случаях осуществляется воздействие на сами принципы работы и взаимодействия системы с пользователями, а значит допущенные ошибки в конфигурации в состоянии повысить риск появления «дыр» в системе безопасности.

Основная платформа защиты рабочей нагрузки

Комплекс подпрограмм, коррелирующих сложность структуры с простотой использования – это платформа защиты рабочей нагрузки сервера. В зависимости от ее функциональных и структурных особенностей, можно как повысить общий уровень безопасности, так и сконцентрировать внимание на определённых аспектах работы системы, как это сделано при проведении безналичных финансовых операций.

Основой является грамотное и рациональное использование платформы, созданной под определенный, узконаправленный спектр задач облачной системы.

Подтверждение личности и проверка доступа

Подтверждение личности пользователя и проверка уровня его доступа – это 2 основных параметра безопасной работы с облачной системой. Современная, актуальная и потенциально простая проверка и идентификация – залог удобной и безопасной работы с облаком.

Управление правами доступа и протоколами защиты

Позволяет настроить многоуровневое функционирование системы с минимальным вмешательством человека. Протоколы защиты, в приложение к основным инструментам работы с облаком, способствуют процессу грамотной отладки взаимодействия.

В частности, корректная отладка работы, может дать ограниченный доступ пользователю или организации к ряду системных данных. Как это реализовано на видеохостинге YouTube, где автор канала имеет статистические данные о своем контенте, зрителях и соответствии требованиям безопасности облачной системы.

Способы защиты частного доступа к облачному хранилищу

Для повышения параметров защиты и снижения факторов риска работы с общественным или частным облаком, необходимо следовать нескольким простым правилам.

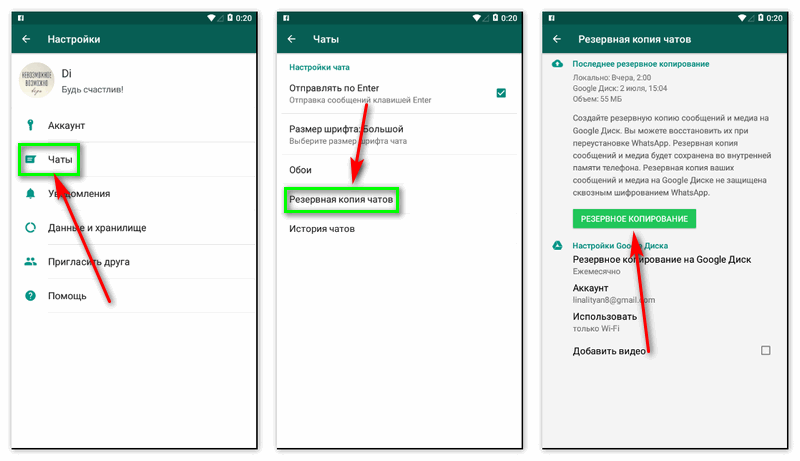

Сильные пароли и двухэтапная аутентификация

Надежный пароль способен в разы повысить сложность, с которой придется столкнуться киберпреступникам при попытке несанкционированного доступа к аккаунту пользователя.

А двухэтапная аутентификация обеспечивает дополнительную защиту и облегчает возможность входа в свой профиль в облаке.

Плановая проверка доступа к данным

Периодически проверяя, у кого имеется доступ к данным, пользователь может проявить грамотность в области информационной безопасности и поддерживать сохранность личной информации.

Очистка недавно удаленных файлов

Очищая недавно удаленные данные, которые зачастую продолжают храниться на сервере, человек способен полностью лишить потенциальных злоумышленников доступа к ним. Однако не следует забывать, что это двоякое решение, так как лишает и самого пользователя возможности восстановить информацию при необходимости.

Подключаемые профили с автовходом

Отслеживая актуальность подключенных профилей с возможностью автоматического входа, который имеется у приложений и аккаунтов других интегрированных облачных систем, возможно поддерживать безопасность на высоком уровне.

Грамотная настройка уведомлений

Помогает ограничить утечку личных данных, которые могут случайно попасть не в те руки. Об этом не стоит забывать и этим не стоит пренебрегать.

Актуальность подключенных устройств

Отключив доступ старым устройствам, которыми человек более не пользуется, можно снизить потенциальные риски взлома. Получив доступ к отключенному от облака смартфону, злоумышленник не сможет ничего сделать.

Резервное копирование и восстановление

Резервное копирование и восстановление как самих данных, так и настроек аккаунта или устройства не только сэкономит время, но и защитит от потери важной информации. Это важный аспект безопасности облачных хранилищ и работы с ними.

Выполнение выхода из аккаунта

Выполняя выход из аккаунта облачной системы по окончании работы с ней, пользователь в состоянии полностью обезопасить свои данные. Впрочем, не следует забывать и о том, что некоторые облачные хранилища имеют достаточно сложную и многофакторную систему безопасности, которая может повлиять на удобство работы с облаком. Так Google расценивает любую попытку входа в аккаунт как потенциально опасную, если человек дважды успешно вошёл в свой профиль с незнакомого устройства.

Профиль в этом случае подвергается автоматической блокировке и человек, не заметив этого, может лишиться многих функциональных возможностей работы с облачной системой, пока не восстановит доступ.